为保证公网环境下的通信安全,业务使用 Ingress 暴露到公网时,通常使用 HTTPS 协议通信。本文为您介绍如何配置 HTTPS 协议的 CLB Ingress。

注意

配置 CLB Ingress 前,请务必仔细阅读 CLB Ingress 使用注意事项。

证书管理

概述

容器服务 CLB Ingress 支持 2 种证书管理方式:负载均衡和证书中心。其主要区别如下表所示。

| 对比项 | 负载均衡证书 | 证书中心证书 |

|---|---|---|

| 证书存储方式 | 负载均衡存储。 | 证书中心存储。 |

| 证书发现方式 | 通过证书 ID 发现。 | 通过证书 ID 发现。 |

| 更换证书方式 | 在负载均衡控制台上更新证书后,在 VKE 更新 Ingress 资源。 | 在证书中心控制台上更新证书后,在 VKE 更新 Ingress 资源。 |

说明

【邀测·申请试用】:使用证书中心的证书创建 HTTPS 协议的 CLB Ingress 目前处于邀测阶段,如需使用,请联系客户经理。

配置证书

使用负载均衡管理证书

您可以在 负载均衡控制台 管理证书,上传证书和密钥。详情请参见 证书管理。证书添加完成后,复制已创建好的证书 ID,下文的配置中会使用。

使用证书中心管理证书

您也可以在火山引擎 证书中心 购买或上传证书。详情请参见 创建 SSL 证书、上传SSL证书。证书购买或上传完成后,复制证书 ID,下文的配置中会使用。

更换证书

注意

CLB Ingress 使用 HTTPS 协议时,若需要更换证书,请勿在负载均衡控制台的监听器页面进行证书替换操作。当 VKE 侧 Ingress 规则发生变化时,会重新将监听器调谐成旧证书,可能引发业务故障。

更换 CLB Ingress 使用证书的操作步骤如下:

- 登录 负载均衡控制台 或 证书中心 购买或上传新的证书。详情请参见 证书管理、创建 SSL 证书、上传SSL证书。

- 登录 容器服务控制台。

- 在集群列表页面,单击需要配置路由规则的目标集群。

- 在集群管理页面的左侧导航栏中,选择 服务与路由 > 路由规则,在路由规则中选择需要更新 HTTPS 证书的 Ingress 规则,在右侧 操作 列中选择 更新。

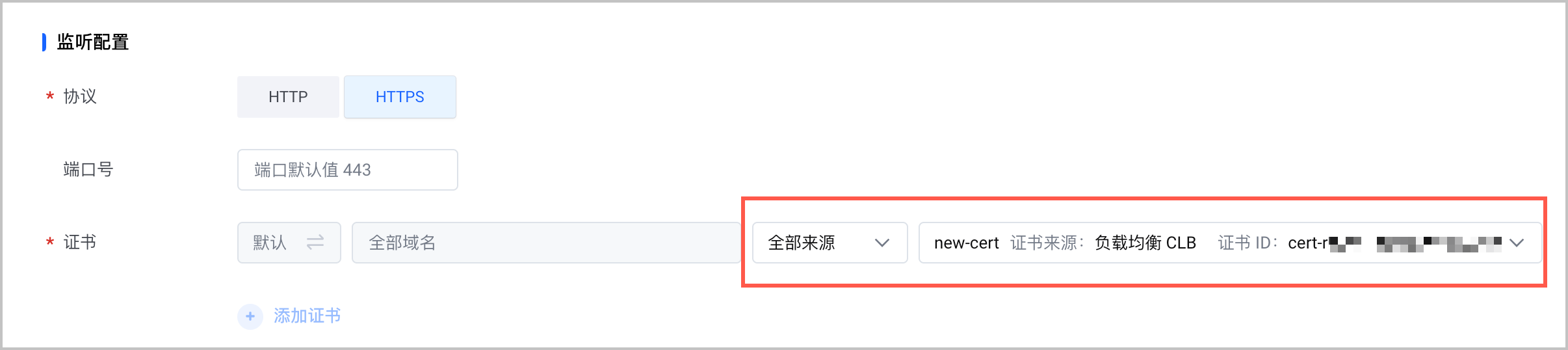

- 在 监听配置 处,选择证书来源,并单击 创建保密字典。

- 配置保密字典相关参数,选择证书来源,并在 服务器证书 下拉菜单中,选择新的证书。

- 选择新创建的保密字典,单击 确定,完成路由规则更新。

- 单击路由规则名称,在路由规则详情页中,选择 事件 页签,可以查看路由规则的调谐成功事件。

- 在 负载均衡控制台 中,可以查看实例监听器使用的证书详情,确定证书是否更换成功。

配置 CLB Ingress

前提条件

注意

如需使用证书中心的证书,请首先登录您的火山引擎账号,然后单击 服务授权,并在弹出的页面中单击 立即授权,完成跨服务授权。

步骤一:配置 Secret

- 在集群中创建 Secret,指定证书的来源和证书 ID。示例文件

secret-demo.yaml代码如下:

apiVersion: v1 kind: Secret metadata: name: https-secret-demo type: Opaque data: cert_id: Y2V***== # Base64 编码后的证书 ID cert_source: Y2xi # Base64 编码后的证书来源,包括:Y2xi(表示 clb)和 Y2VydF9jZW50ZXI=(表示 cert_center,即证书中心)

- 执行以下命令,创建 Secret。

kubectl apply -f secret-demo.yaml

步骤二:部署应用和服务

- 创建应用和服务的 YAML 文件。示例文件

deployment-demo.yaml代码如下:

apiVersion: apps/v1 kind: Deployment metadata: name: deployment-demo # 无状态负载名称 namespace: default # 无状态负载所在的命名空间 spec: replicas: 1 # 无状态负载的副本数 selector: matchLabels: app: nginx template: metadata: labels: app: nginx spec: containers: - name: nginx # 容器名称 image: doc-cn-beijing.cr.volces.com/vke/nginx-demo:v1.0 # 容器镜像地址和 Tag ports: - containerPort: 80 # 容器开放的端口号 --- apiVersion: v1 kind: Service metadata: name: service-demo # 服务名称 namespace: default # 服务所在的命名空间 spec: selector: app: nginx # 通过标签选择器将服务与后段容器组(Pod)绑定 ports: - name: rule # 端口映射规则名称 protocol: TCP # 服务协议,支持 TCP 或 UDP port: 80 # 服务端口 nodePort: 30000 # 节点端口,取值范围为 30000~32767 targetPort: 80 # 容器端口,即工作负载对外提供服务的端口号或端口名称,例如:Nginx 开放的默认端口号为 80 type: NodePort # 服务的类型

注意

- 当集群的容器网络模型为 Flannel 时,仅支持关联和选择 NodePort、LoadBalancer 类型的服务。

- 当集群的容器网络模型为 VPC-CNI 时:

- 若 Ingress 开启了 直通 Pod 模式,则支持关联和选择 NodePort、LoadBalancer、ClusterIP 类型的服务。

- 若 Ingress 未开启 直通 Pod 模式,则仅支持关联和选择 NodePort、LoadBalancer 类型的服务。

- 执行以下命令,创建工作负载和服务。

kubectl apply -f deployment-demo.yaml

步骤三:配置 CLB Ingress

- 创建 Ingress 的 YAML 文件。示例文件

clb-ingress.yaml代码如下:

apiVersion: networking.k8s.io/v1 kind: Ingress metadata: annotations: ingress.vke.volcengine.com/loadbalancer-name: "clb-demo" # 配置负载均衡名称 ingress.vke.volcengine.com/loadbalancer-spec: "small_1" # 配置创建负载均衡的规格。small_1:200Mbps、small_2:500Mbps、medium_1:1000Mbps、meidum_2:2000Mbps、large_1:5000Mbps、large_2:10000Mbps ingress.vke.volcengine.com/loadbalancer-subnet-id: "subnet-rrhvmyikek1sv0x58***" # 配置负载均衡器实例所属的子网 ingress.vke.volcengine.com/loadbalancer-address-type: "public" # 配置负载均衡类型。取值: public (公网类型)、 private (私网类型) ingress.vke.volcengine.com/loadbalancer-bandwidth: "10" # 配置公网负载均衡实例的 EIP 带宽峰值,取值范围:1~500Mbps ingress.vke.volcengine.com/loadbalancer-scheduler: "wrr" # 指定调度算法。取值:wrr(加权轮询)、wlc(加权最小连接数)、sh(源地址哈希) ingress.vke.volcengine.com/loadbalancer-protocol: "https" # 指定负载均衡实例的监听协议。取值:http 、https ingress.vke.volcengine.com/loadbalancer-port: "443" # 指定负载均衡器对外的监听端口,取值范围为 1-65535。http 协议默认监听 80 端口,https 协议默认监听 443 端口 name: clb-ingress # 自定义路由规则名称 namespace: default # 指定命名空间 spec: ingressClassName: clb rules: - host: example.com # 需要对外提供访问的域名 http: paths: - backend: service: name: service-demo # 需要对接的服务名称 port: number: 80 # 需要对接服务的端口号 path: / # 请求匹配的路径 pathType: Prefix # 路径类型:Exact(精确匹配)/Prefix(前缀匹配) tls: - secretName: https-secret-demo # 默认证书

说明

负载均衡当前仅支持配置默认证书,暂不支持为指定域名配置不同的证书。

- 执行以下命令,创建 Ingress。

kubectl apply -f clb-ingress.yaml

结果验证

查看配置

- 执行以下命令,查看 ingress 配置。

kubectl get ingress

预期返回结果如下,表示 Ingress 服务创建成功,服务可以访问。

NAME CLASS HOSTS ADDRESS PORTS AGE clb-ingress clb example.com 180.xxx.xxx.xxx 80,443 74s

访问服务

使用以下命令,通过域名访问服务。

curl -H "Host: example.com" https://180.xxx.xxx.xxx --insecure

注意

- 当您使用自签名证书时,可以使用

-k或--insecure参数忽略证书的验证。 - 在生产环境中使用 TLS 证书时,建议您使用官方可信证书。使用自签名证书且忽略证书验证,可能导致您受到中间人攻击。

预期输出如下,表示可以通过域名访问到后端服务。

<!DOCTYPE html> <html> <head> <title>Welcome to nginx!</title> <style> html { color-scheme: light dark; } body { width: 35em; margin: 0 auto; font-family: Tahoma, Verdana, Arial, sans-serif; } </style> </head> <body> <h1>Welcome to nginx!</h1> <p>If you see this page, the nginx web server is successfully installed and working. Further configuration is required.</p> <p>For online documentation and support please refer to <a href="http://nginx.org/">nginx.org</a>.<br/> Commercial support is available at <a href="http://nginx.com/">nginx.com</a>.</p> <p><em>Thank you for using nginx.</em></p> </body> </html>

其他配置

如何使用 OpenSSL 创建自签名证书

- 在本地环境中,访问 OpenSSL 官网,下载并安装 OpenSSL。

- 执行以下命令,生成 4096 位的 RSA 私钥。

openssl genrsa -out tls.key 4096

预期结果如下:

Generating RSA private key, 4096 bit long modulus ........+++++ ...+++++ e is 65537 (0x10001)

- 执行以下命令,使用 RSA 私钥生成证书。

openssl req -new -key tls.key -out tls.csr

预期结果如下,需要填写证书的相关信息,包括:国家、地区、组织名称、域名、电子邮件地址等。

You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter '.', the field will be left blank. ----- Country Name (2 letter code) []:CN # 2 位国家代码,例如 CN State or Province Name (full name) []:Shanghai # 地区名称,例如 Shanghai Locality Name (eg, city) []:Shanghai # 城市名称,例如 Shanghai Organization Name (eg, company) []:vke # 组织名称 Organizational Unit Name (eg, section) []:vke # 组织中的单位名称 Common Name (eg, fully qualified host name) []:example.com # 该证书对应的域名 Email Address []:user@example.com # 电子邮件地址 Please enter the following 'extra' attributes to be sent with your certificate request A challenge password []:mypassword # 密码,可以为空

- 执行以下命令,使用私钥对证书进行签名,有效期配置为 365 天。

openssl x509 -req -in tls.csr -out tls.crt -signkey tls.key -days 365

- 至此,完成创建 HTTPS 加密所需的私钥

tls.key和证书tls.crt。