导航

容器服务

搜索目录或文档标题搜索目录或文档标题

容器服务 VKE

产品动态

Kubernetes 版本发布记录

组件发布记录

监控组件

DNS 组件

GPU 组件

安全公告

产品公告

用户指南

网络

服务(Service)

路由(Ingress)

ALB Ingress

CLB Ingress

Nginx Ingress

APIG Ingress

域名解析(DNS)

工作负载

存储管理

TOS 对象存储卷

NAS 文件存储卷

CloudFS 大数据文件存储卷

弹性伸缩

工作负载弹性伸缩

事件驱动伸缩(KEDA)

GPU

可观测性

AIOps 套件

注册集群

最佳实践

网络

解决方案

API 参考

集群管理

弹性容器实例

常见问题

通用 FAQ

集群 FAQ

集群管理

节点与节点池 FAQ

授权 FAQ

工作负载 FAQ

服务与路由 FAQ

存储 FAQ

弹性伸缩 FAQ

可观测性 FAQ

配额 FAQ

组件 FAQ

容器镜像 FAQ

弹性容器实例 VCI

最新动态

用户指南

对接 VCI

创建实例

- 文档首页 /容器服务/容器服务 VKE/用户指南/网络/集群网络/API Server 访问控制

API Server 访问控制

最近更新时间:2024.12.20 15:10:25首次发布时间:2022.09.01 21:01:24

我的收藏

有用

有用

无用

无用

文档反馈

为防止集群的 API Server 受到非法访问,建议在 API Server 使用的 CLB 实例上配置访问控制。本文介绍如何配置 CLB 的访问控制功能。

背景信息

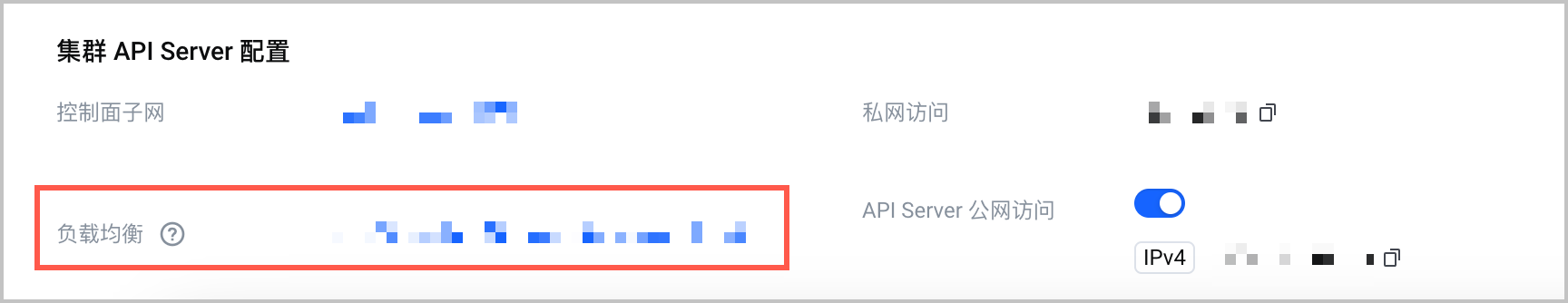

为方便连接集群进行相关操作,通常需要开启集群 API Server 公网访问,目前容器服务通过负载均衡(CLB)和公网 IP(EIP)方式暴露 API Server 公网访问。但直接将 API Server 不加限制的暴露在公网中,存在极大地安全隐患。若不想直接暴露 EIP 给所有地址访问,可以基于源地址在 CLB 上配置网络访问控制功能。

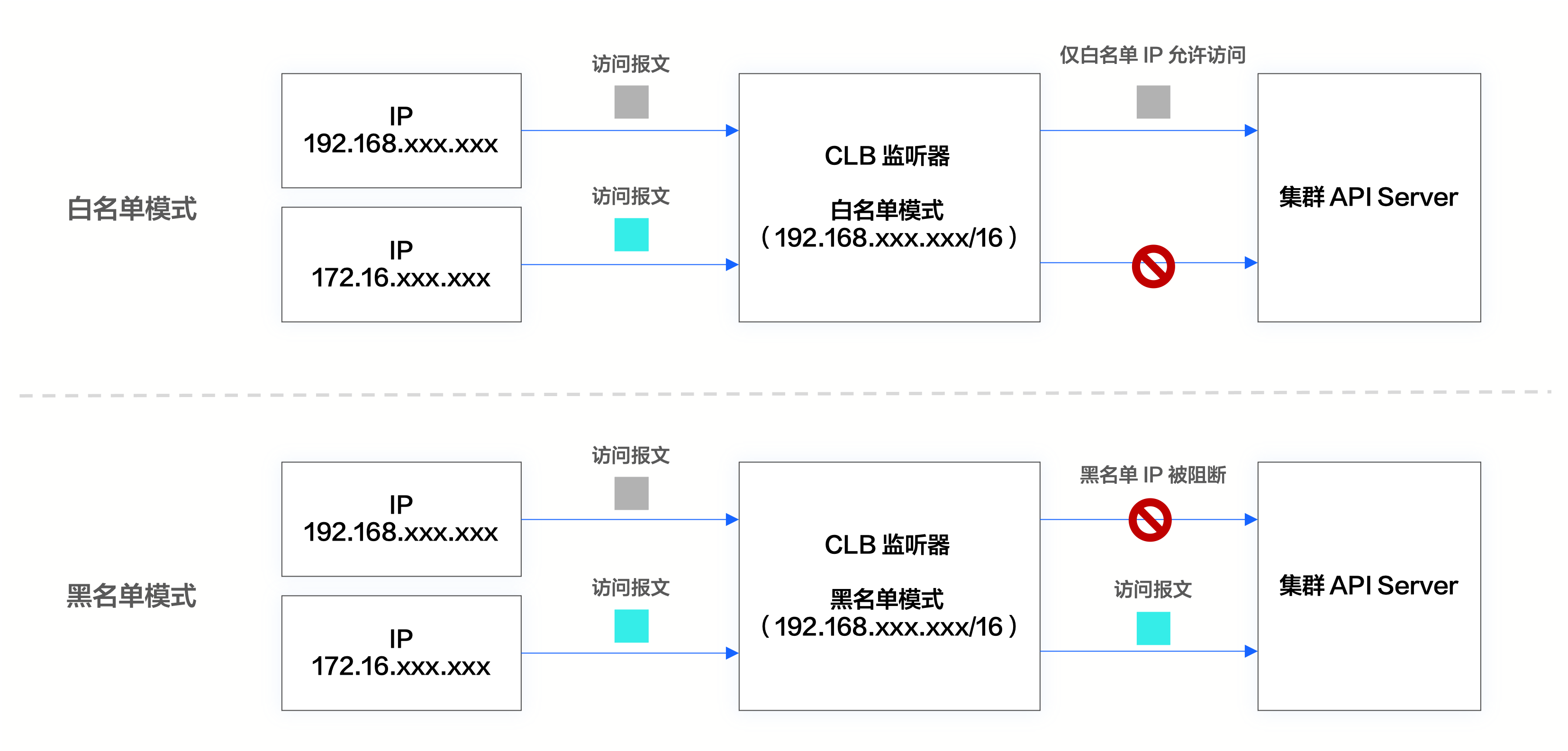

CLB 实例通过将访问控制策略组关联到监听器,并配置为白名单或者黑名单,从而对特定 IP 地址的客户端请求进行精细化控制。访问控制策略组包含一组 IP 地址或 IP 地址段。当您为 CLB 实例的监听器关联访问策略组后,监听会使用策略组中的条目对访问请求的源 IP 进行匹配,支持以下 2 种匹配方式:

- 白名单:只允许匹配策略组的源 IP 访问集群的 API Server。

- 黑名单:拒绝匹配策略组的源 IP 访问集群的 API Server。

CLB 实例中监听器的访问控制原理,如下图所示:

使用限制

- 配置访问控制策略组时,除了需要保证用户侧指定的 IP 地址能够正常访问 API Server 外,集群控制面组件和控制台相关的 IP 地址段也需要能够正常访问 API Server,否则会导致集群故障。涉及的 IP 地址段如下:

100.64.0.0/10网段:用于控制面对集群的健康检查。- 节点所在私有网络(VPC)子网网段:用于集群中的节点访问 API Server。

- 请填写准确的客户端请求源地址,并确保访问链路不会进行源网络地址转换(SNAT)。

操作步骤

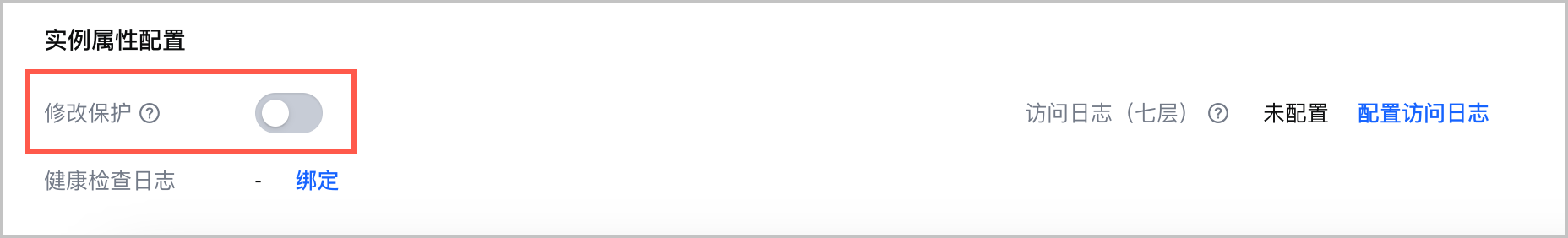

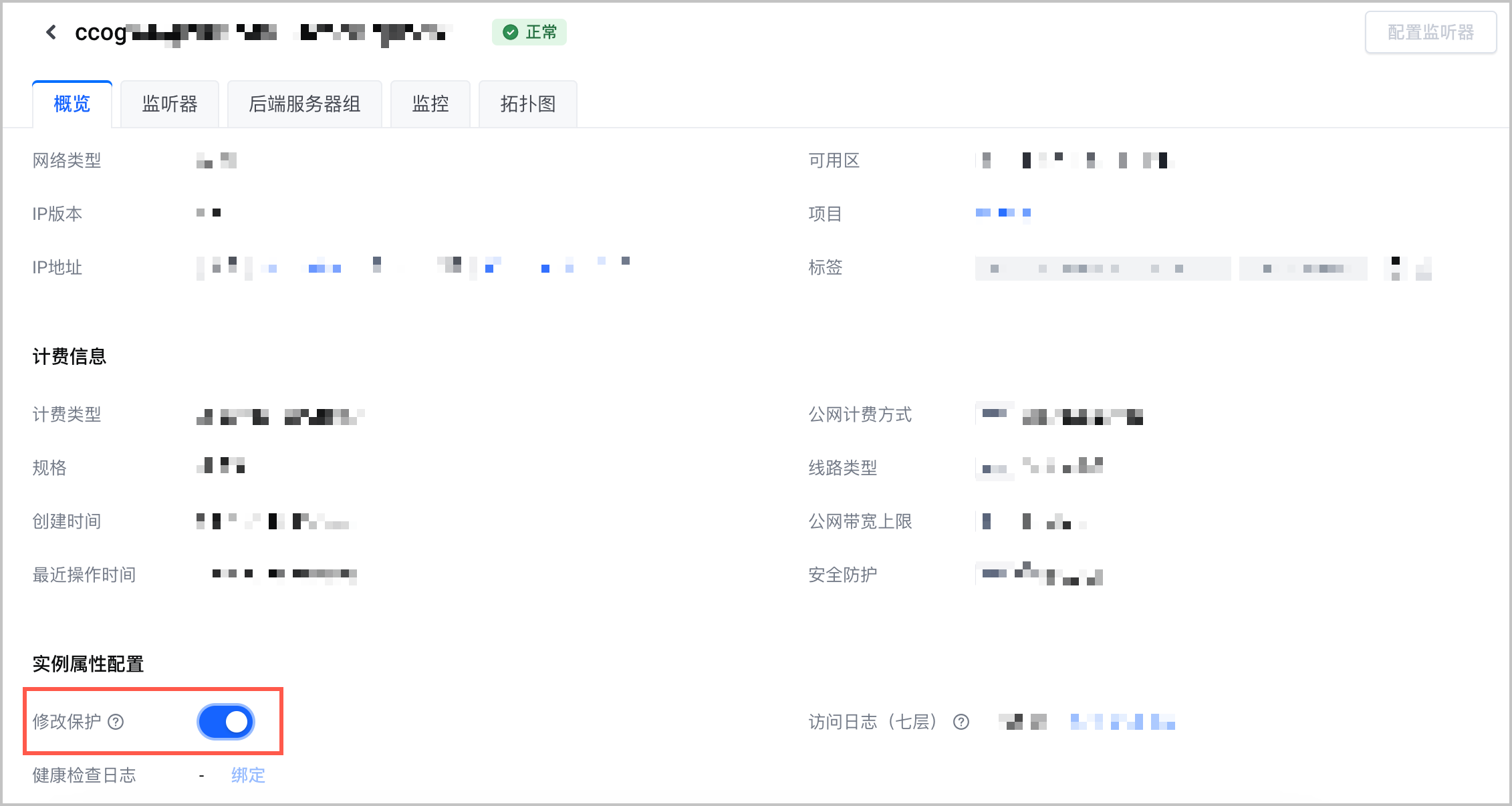

支持通过 CLB 的访问控制台,基于白名单的网络控制方式,将 API Server 仅开放给指定的用户访问。