您可以根据企业安全需求,手动配置终端防病毒策略。在策略中,您可以指定病毒检测项、检测方式、处置方式以及生效的终端范围等信息。本文将介绍策略的添加、编辑、复制和删除等操作说明,以及如何配置检测白名单、病毒扫描方式等通用信息。

登录飞连管理后台。

在左侧导航栏,选择终端防病毒 > 策略配置。

在策略配置页面的检测配置页签,单击新增策略。

在添加检测策略页面,完成以下配置,然后单击确认添加。

区域

配置项

说明

基本信息

策略名称

自定义名称,用于标识当前策略。

生效优先级

当前策略的优先级。取值范围为 0 ~ 100,数值越大表示优先级越高。您可以同时生效多条策略,飞连在对终端检测时,按优先级数值大小依次匹配策略,命中后停止匹配,如果一直未命中,则执行完所有策略后停止检测。如果存在两条优先级数值相同的策略,则优先执行策略修改时间最新的一条。

病毒查杀

检测项

可选择病毒、木马、黑客工具、漏洞利用程序、后门、钓鱼软件、挖矿软件、恶意广告、恶意邮件、勒索软件以及其他恶意软件检测项中的一个或多个,并可以为每个检测项设置危险程度,分为低危、中危和高危。

检测方式

可选择定时巡检和实时保护方式中的一个或多个。

- 系统定时巡检:当选择系统定时巡检后,需要在展示出来的定时巡检区域配置巡检策略。

- 扫描模式:可选择文件扫描或进程扫描,支持多选。

- 扫描路径:可选择快速扫描或自定义扫描,支持多选。

- 快速扫描:根据飞连默认设置的扫描路径进行病毒扫描,默认扫描桌面、系统目录、下载目录等。

- 检测频率:指定每天 1 次或每周 1 次。如果选择每周 1 次,还可指定每周几检测。

- 检测时间:指定检测的时间段,精确到分钟。

- 自定义:指定各终端(Windows、Mac、Linux)需要扫描的路径。不同终端的路径格式可以参考页面提供的提示信息。

- 检测频率:指定每天 1 次、每周 1 次或每月 1 次。如果选择每周 1 次或每月 1 次,还可指定每周几或每月几日检测。

- 检测时间:指定检测的时间段,精确到分钟。

- 快速扫描:根据飞连默认设置的扫描路径进行病毒扫描,默认扫描桌面、系统目录、下载目录等。

- 系统实时防护:当选择系统实时防护后,需要选择至少一个保护场景或自定义实时保护场景。各个场景说明如下:

- 敏感文件全盘监控:针对病毒概率较高的文件类型进行监控。例如 Windows 下可执行文件及 Office 文件。

- 程序运行场景:针对有程序运行的场景进行监控。

- 文件下载场景:针对有文件下载行为的场景进行监控。

- 外设接入场景:针对有外设接入行为的场景进行监控。外接设备接入电脑时,飞连会扫描文件和 Windows 的引导扇区。在可选外设接入场景中,您可以选择扫描的文件夹深度,文件夹深度分为 3 层、5 层、10 层以及无限制。

- 注册表防护:针对有 Windows 注册表的场景进行监控。

- 自定义实时保护:自定义保护场景,单击 +添加增加各端(Windows、Mac、Linux)需要扫描的路径。

- 用户快速查杀:此功能默认开启,不允许关闭。客户端用户可以主动执行快速查杀操作,以迅速检测和清除潜在的安全威胁。单击右侧的展开,可以查看扫描模式,包括文件扫描和进程扫描,以及 Windows、Mac 和 Linux 的扫描路径。

- 用户指定路径查杀或右键查杀:默认开启,不支持关闭。所有 macOS、Linux 和 Windows 系统的客户端用户都能够主动选择特定路径进行查杀。此外,Windows 系统的用户还可以通过右键菜单快速启动查杀。

处置方式

设置检测到病毒后的处置方式:

- 宽松:仅提醒用户。

- 适中(推荐):提醒用户并自动隔离病毒文件,用户可恢复、信任或删除文件。

- 严格:提醒用户并自动隔离病毒文件,用户仅可删除文件。

清除病毒

选择是否需要飞连自动清除病毒,目前仅支持 Windows 和 Mac 系统:

- 自动清除(推荐):自动清理文件中的病毒,并上报一条日志到后台。

- 不自动清除:按照所选【处置方式】进行处理。

系统防御

可疑 powershell 脚本执行检测

开启或关闭对可疑 PowerShell 脚本执行的检测。

当前,许多挖矿病毒和勒索病毒会利用 Windows PowerShell 脚本,使恶意代码无需写入磁盘就能长期驻留于系统中,从而持续发起攻击。因此,建议开启此项防护功能。

此功能仅 Windows 客户端支持。处置方式

设置检测到可疑 PowerShell 脚本后的处置方式:

- 宽松(推荐):用户无感知,仅在管理后台上报告警事件。

- 适中:默认拦截可疑脚本运行,用户可以在弹窗中自主选择继续运行,对本次操作放行,后台上报告警事件。

- 严格:默认拦截可疑脚本运行,用户无法自主放行,需要联系管理员后台加白。

生效对象

-

支持以员工或设备维度限制生效范围:

- 员工:通过部门或角色限制员工范围。

- 设备:通过设备名称、操作系统、设备分组限制设备范围。

- 系统定时巡检:当选择系统定时巡检后,需要在展示出来的定时巡检区域配置巡检策略。

- 登录飞连管理后台。

- 在左侧导航栏,选择终端防病毒 > 策略配置。

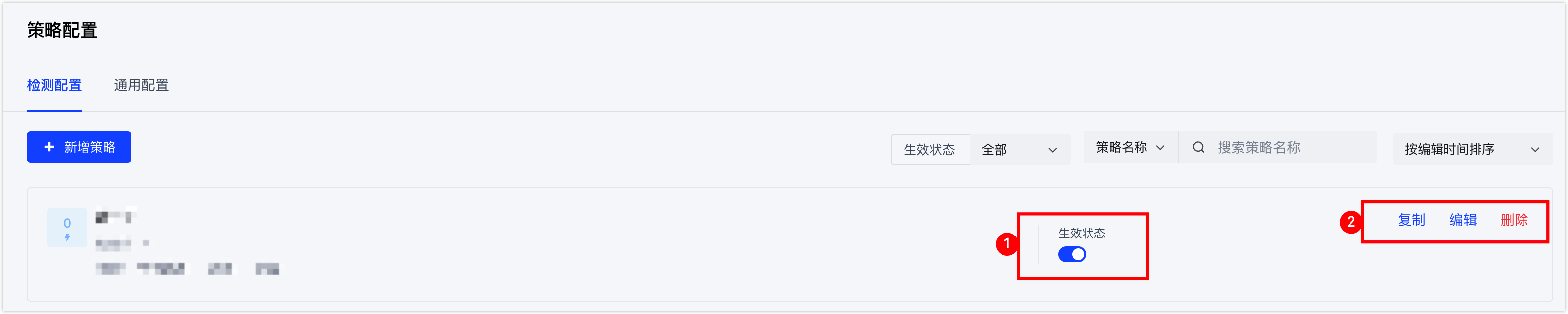

- 在策略配置页面,单击检测配置页签。

- 找到指定的策略,支持以下操作。

- 如上图①区域,可设置策略的生效状态。

- 当开关打开时,当前策略生效,飞连将会按照策略配置检测各终端事件。

- 当开关关闭时,当前策略不生效,飞连不会通过该策略检测终端。

- 如上图②区域支持复制、编辑或者删除策略。

说明

策略被删除后无法恢复,且飞连将不会再继续通过该策略检测终端病毒,但历史已经检测出的病毒事件仍然会记录在事件列表。

- 如上图①区域,可设置策略的生效状态。

登录飞连管理后台。

在左侧导航栏,选择终端防病毒 > 策略配置。

在策略配置页面,单击通用配置页签。

在通用配置页签右上角,单击编辑,完成以下调整后,单击确定。

配置区域

配置项

说明

检测配置

最大扫描文件大小

设置扫描单个文件时文件大小的最大值,不包含压缩文件。建议最大值不超过 200 MB。

是否扫描压缩文件

选择是或否。选择是后,您可以填写 1 - 10 的整数。

说明

默认开启扫描 5 层压缩文件。

病毒库更新周期

设置飞连客户端中病毒库的更新周期。建议设置为 4 小时。

数据上报周期

设置飞连客户端内已收集的病毒事件上报周期。后续客户端会根据该周期循环向飞连管理后台上报病毒事件。建议设置为 1 分钟。

- 登录飞连管理后台。

- 在左侧导航栏,选择终端防病毒 > 策略配置。

- 在策略配置页面,单击通用配置页签。

- 在扫描任务黑/白名单区域的右上角,单击右上角的添加白名单或添加黑名单,完成以下配置,并单击确定。

白名单配置:您可以根据企业业务需求,为终端配置检测白名单。当白名单配置生效后,飞连在进行终端防病毒检测时,不会扫描白名单中的进程或文件。

配置项

说明

配置样例

任务类型

选择要添加到白名单的类型,可选进程、文件名称、文件后缀、文件路径或文件 SHA1

示例 1:添加特定文件后缀到白名单,此样例将排除所有 Windows 系统下的

.exe和.dll文件后缀不被扫描。- 任务类型:文件后缀

- 相关配置:

.exe.dll

- 操作系统:Windows

示例 2:添加特定文件路径到白名单,此样例将排除 Windows 系统下的

C:\Program Files\MyApp文件夹内的所有文件,以及 Mac 系统下的/Applications/MyApp.app/Contents文件夹内的所有文件不被扫描。- 任务类型:文件路径

- 相关配置:

C:\Program Files\MyApp\*/Applications/MyApp.app/Contents/*

- 操作系统:Windows, Mac

示例 3:添加进程到白名单,此样例将排除名为

MyApp.exe的进程在 Windows 系统和名为my_service的进程在 Linux 系统中不被扫描。- 任务类型:进程

- 相关配置:

MyApp.exemy_service

- 操作系统:Windows, Linux

示例 4:使用通配符添加文件路径到白名单,此样例将排除 Linux 系统下

/home/user/documents目录下所有扩展名为.tmp的文件不被扫描。- 任务类型:文件路径

- 相关配置:

/home/user/documents/*.tmp

- 操作系统:Linux

相关配置

根据所选任务类型,输入具体的配置信息。多个配置项用回车隔开。

说明

支持使用通配符(如

*),以匹配多个文件或路径。操作系统

勾选适用的操作系统,如 Mac、Windows 或 Linux。

黑名单配置:您可以根据企业业务需求,为终端配置检测黑名单。当黑名单配置生效后,飞连将会在执行扫描任务时对其进行检测。

配置项

说明

配置样例

风险类型

选择您希望在黑名单中特别标记的风险类型,可选未知、钓鱼软件、木马、后门、恶意邮件、漏洞利用程序、恶意广告、黑客工具、勒索软件、病毒或挖矿软件。

示例 1:添加特定风险类型的文件到黑名单,此样例将确保在 Windows 系统下,名为

suspicious_file.exe和unwanted_app.dll的文件在扫描时被标记为勒索软件风险。- 风险类型:勒索软件

- 任务类型:文件名称

- 相关配置:

suspicious_file.exeunwanted_app.dll

- 操作系统:Windows

示例 2:添加进程到黑名单,此样例将

hacker_tool.exe进程添加到 Windows 和 Linux 系统的黑名单中,以便在扫描时对其进行特别检测。- 风险类型:黑客工具

- 任务类型:进程

- 相关配置:

hacker_tool.exe

- 操作系统:Windows, Linux

示例 3:基于文件 SHA1 添加到黑名单,此样例将特定 SHA1 值的文件添加到 Mac 和 Linux 系统的黑名单中,以便在扫描时对其进行病毒风险的特别关注。

- 风险类型:病毒

- 任务类型:文件 SHA1

- 相关配置:

EF4B7DEB9D7AC41C0B7C7BC8CB8D0B5B6DF65CBF

- 操作系统:Mac, Linux

示例 4:添加恶意广告风险类型的文件后缀到黑名单,此样例将所有具有

.ads和.pop文件后缀的文件添加到 Windows 和 Mac 系统的黑名单中,以便在扫描时对它们进行恶意广告风险的检测。- 风险类型:恶意广告

- 任务类型:文件后缀

- 相关配置:

.ads.pop

- 操作系统:Windows, Mac

任务类型

选择要添加到黑名单的类型,可选进程、文件名称或文件 SHA1。

相关配置

根据所选任务类型,输入具体的配置信息。多个配置项用回车隔开。

操作系统

勾选适用的操作系统,如 Mac、Windows 或 Linux。

- 登录飞连管理后台。

- 在左侧导航栏,选择终端防病毒 > 策略配置。

- 在策略配置页面,单击通用配置页签。

- 在 PowerShell 运行参数白名单区域的右上角,单击添加白名单。

- 在添加白名单对话框中单击添加单条白名单或批量添加白名单。

添加单条白名单

配置如下参数,单击确定。配置项

说明

配置样例

命令行参数

请输入需要加白的命令行参数,允许输入中、英、特殊字符或空格,最多 2048 个字符。

示例一:

- 命令行参数:

Get-WmiObject -Class Win32_ComputerSystem - 匹配方式:包含匹配

- 备注信息:用于获取计算机品牌和型号的信息。

示例二:

- 命令行参数:

(Get-WmiObject -Class Win32_NetworkAdapterConfiguration).* - 匹配方式:正则匹配

- 匹配目标:

Get-WmiObject -Class Win32_NetworkAdapterConfiguration -Filter IPEnabled=TRUE -ComputerName . | Format-Table -Property IPAddress - 备注信息:获取分配给当前计算机的 IP 地址。

匹配方式

支持正则匹配或包含匹配。

- 包含匹配:真实的命令行中包含白名单中的命令行参数。

- 正则匹配:使用正则表达式进行匹配,真实的命令行中匹配到白名单中的命令行参数。

备注信息

对命令行进行备注,方便了解其用途。

- 命令行参数:

批量添加白名单

单击模版下载,根据模版中的说明填写 powershell 命令行参数加白模板后,在飞连管理后台点击上传,单击确定。

- 如果匹配方式为正则匹配,建议单击测试正则表达式,测试表达式的匹配结果是否符合预期。